2021年5月14日

IoT エッジ セキュリティと制約のあるエッジ デバイス

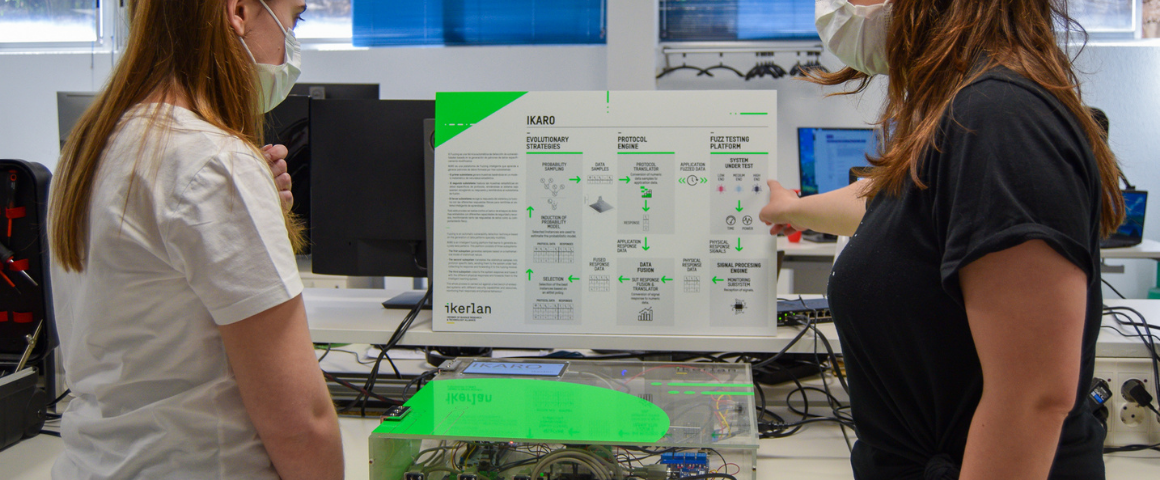

これは、Ikerlan に関する一連の記事の 2 番目です。

Ikerlan は、クラウドとエッジ、および産業と公共部門の両方で活動する主要な研究および技術移転機関です。 IoT セキュリティの課題に直面し、リスクを軽減するためのフレームワーク、専門知識、ベスト プラクティスを備えています。

米国のコロニアル パイプラインに対する最近のランサムウェア攻撃は、エンタープライズ ネットワークと、これらのネットワークの不可欠な部分になりつつある IoT デバイスの適切な保護に新たに重点的に取り組む必要性を浮き彫りにしています。

Ikerlan のサイバーセキュリティ チームは 2 つの分野で活動しています。1 つは、組み込みデバイスのハードウェアとソフトウェアを検証し、クラウド プラットフォーム、IoT およびエッジ コンピューティング デバイス、さらにはヒューマン マシン インターフェイスを保護することです。 2 つのチーム間には素晴らしいコラボレーションがあり、その専門知識は官民のパートナーにとって非常に価値があります。

by Stephen Cawley

The Device Chronicle discusses IoT edge security for constrained devices with cybersecurity experts Marc Barcelo and Aintzane Mosteiro, and Ikerlan’s edge expert Jacobo Fanjul.

脅威ベクトル

脅威ベクトルからの保護は、デバイスの物理的セキュリティを保護することから始まります。一般に、エッジ デバイスはサーバーよりも物理的にはるかにアクセスしやすいことは言うまでもありません。デバイスの完全性を保護する必要があります。 DDOS 攻撃は、デバイスのバッテリーを消耗させる可能性があるため、エネルギーが制限される可能性があります。また、デバイスのソフトウェアへの攻撃も発生する可能性があります。脆弱性のあるプロプライエタリなソフトウェアには、継続的にパッチを適用する必要があります。

対処しなければならないワイヤレス接続の脅威もあります。マルクの意見では、通信は常に暗号化する必要があります。より最近の脅威ベクトルは、ソーシャル エンジニアリング攻撃であり、これらはフィッシング メールや、ソーシャルの脆弱性を悪用するその他の手法から来ています。 Jacobo 氏は、典型的な IoT エッジ クラウド インフラストラクチャに見られるハードウェアとソフトウェアの不均一性について考えることが最も重要であると付け加えています。 Jacobo 氏は、「継続的なサポートと保護を提供しながら、特定のシステム全体で共存するさまざまなハードウェアと OS を追跡するのは困難です」と述べています。

Aintzane 氏は、業界ではさらに問題があると付け加えています。 「通信チャネルは安全かもしれませんが、情報自体は脆弱である可能性があり、ハッカーがデータベースにアクセスできれば、制御システムのフローや会社がトレーニングに使用しているデータなど、すべての機密情報にアクセスできるようになります。機械学習モデル。」これは、防御すべき深刻で見過ごされがちな脅威です。

エッジ デバイスの保護に関する最良のアドバイス

エッジまたは IoT レベルで、クラウド アプリケーションやインフラストラクチャで実行できるのと同じレベルの保護を実行することは困難です。これは、デバイスの制限された性質によるものです。 Marc は、デバイスを保護するための次のアドバイスを提供しています。

- デフォルトの構成と資格情報を使用しないでください

- 厳密に必要でない場合は、デバイスを一般に公開しないでください。ルールを使用してファイアウォールの内側にデバイスを配置してください。情報が少ないほど、攻撃は難しくなります

- 無線でソフトウェアを簡単に更新できるメカニズムを提供します。デバイスに脆弱性があります。

- IoT プロジェクト マネージャーは、デバイス メーカーがタイムリーにパッチを提供していることも確認する必要があります。 Marc 氏は次のように述べています。「デバイス メーカーは、少なくとも製品の存続期間中はソフトウェアを最新の状態に保つ必要があります。 少なくとも年に 5 回から月に 1 回の範囲内で、定期的な更新を保証する必要があります。」

脆弱性発見メカニズムを使用する

ユーザーが脆弱性検出メカニズムをセットアップして検出を支援し、デバイスの製造元に連絡してパッチを提供することもできます。 CVE はこれに適したソースです。 環境内のデバイスに適したルールに基づいてこれを自動化するソフトウェアを使用するのが最善です。 Ikerlan は Wazuh と OpenSCAP を組み合わせて使用して継続的なチェックを実行し、すべてが単一のレポート ペインでレポートされます。 これらのチェックを使用すると、デバイス上のソフトウェアの手動チェックを節約できます。

IoT セキュリティにおける OTA ソフトウェア更新の重要性

OTA ソフトウェアの更新と IoT セキュリティは密接に関係しています。 Ikerlanチームは、デバイスに部分的な接続がある可能性があるため、OTA用の非常に堅牢なシステムが必要であることに同意します。また、限られた接続で増分更新を提供できる必要があります。更新のための安全なチャネルの使用、署名および暗号化されたすべてのものが非常に重要です。さらに、5G では、ナローバンド IoT は、マシン間通信で増分更新の重要性が増し、デバイスがほとんどの時間スリープ モードにある低スループットに焦点を合わせるようになります。狭帯域 IoT や LTE M などの制約のあるデバイスには専用の仕様があり、これは 5G テクノロジーでも継続されます。

IoT セキュリティに満足しないでください

サイバーセキュリティの脅威は現実のものであり、組織はそれらについて自己満足にならないようにする必要があります。 2017 年の Telefónica に対する有名なランサムウェア攻撃は、その好例です。 「彼らは一流のサイバーセキュリティチームを持っていました。彼らはまだ攻撃され、侵害されました。これは、セキュリティの高度化の規模やレベルに関係なく、すべての組織がリスクにさらされていることを示しています。

最後に、メッセージは次のとおりです。満足してはいけません。ソフトウェアが継続的に更新されていることを確認し、常にバックアップ計画を立ててください。攻撃にどう反応するかを考えてください。組織のデータをどのように保護しますか。信頼の三角形をチェックして、IoT デバイスのセキュリティのベスト プラクティスに関するより多くの洞察を得てください。

Marc、Aintzane、Jacbo、そして Ikerlan の同僚たちが、エッジ デバイスを脆弱性や侵入攻撃から保護するために引き続き取り組んでいることを願っています。

Are you ready to talk to us? Click お問い合わせ

Source :

Source :