2021年5月14日

物联网边缘安全和受限边缘设备

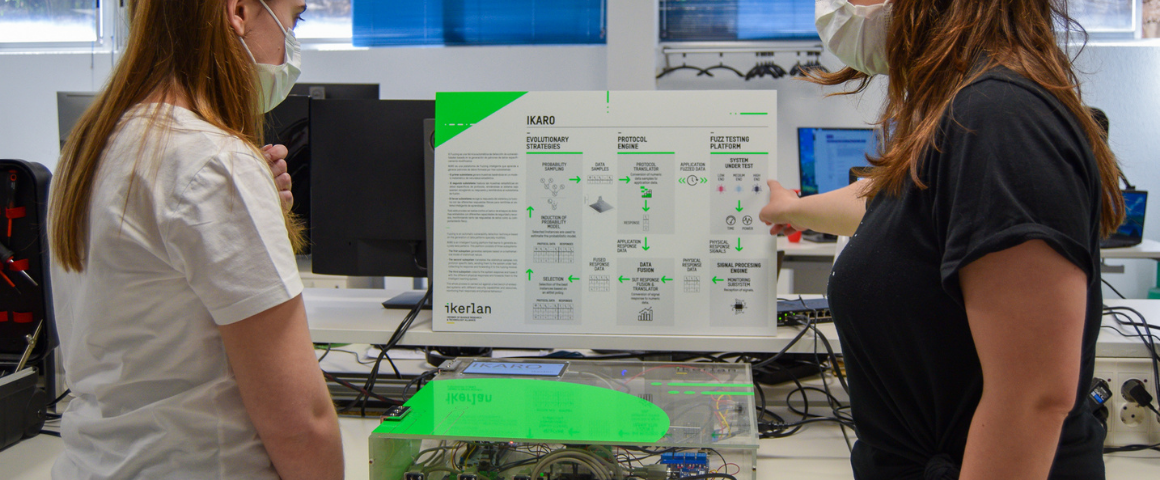

这是 Ikerlan 的系列文章中的第二篇

Ikerlan 是一家主要的研究和技术转让机构,在云和边缘以及工业和公共部门的交叉领域工作。 它遇到了物联网安全挑战,并拥有一个框架、专业知识和最佳实践来降低风险。

最近对美国Colonial Pipeline 的勒索软件攻击突显出,需要重新高度重视对企业网络和正在成为这些网络不可或缺的一部分的物联网设备的适当保护。

Ikerlan 网络安全团队在两个方面开展工作:一方面,他们验证嵌入式设备的硬件和软件;另一方面,他们着眼于保护云平台、物联网和边缘计算设备,甚至人机界面。 两个团队之间有很好的合作,他们的专业知识对他们的公共和私人合作伙伴具有巨大的价值。

by Stephen Cawley

The Device Chronicle与网络安全专家 Marc Barcelo 和 Aintzane Mosteiro 以及 Ikerlan 的边缘专家 Jacobo Fanjul 讨论了受限设备的物联网边缘安全。

威胁载体

防范威胁向量始于维护设备的物理安全性。不用说,边缘设备通常比服务器更容易物理访问。必须保护设备的完整性。 DDOS 攻击会耗尽能量受限的设备的电池,也可能对设备的软件进行攻击。必须不断修补具有漏洞的专有软件。

还有必须解决的无线连接威胁。在 Marc 看来,通信必须始终加密。最近的威胁向量是社会工程攻击,这些攻击来自网络钓鱼电子邮件以及其他利用社会漏洞的技术。 Jacobo 补充说,最重要的是要考虑在典型的 IoT-Edge-Cloud 基础设施中会发现的硬件和软件的异构性。 Jacobo 说:“在提供持续支持和保护的同时,很难跟踪给定系统中共存的不同硬件和操作系统。”

Aintzane 补充说,在工业领域,还有一个额外的问题。 “虽然通信渠道可能是安全的,但信息本身可能容易受到攻击,如果黑客能够访问数据库,他们将能够访问所有敏感信息,例如控制系统流程或公司用于培训的数据机器学习模型。”这是一个需要防范的严重且经常被忽视的威胁。

边缘设备保护的最佳建议

在边缘或 IoT 级别,运行与您可以在云应用程序和基础架构上执行的相同级别的保护更加困难。这是由于设备的受限性质。 Marc 提供以下保护设备的建议。

- 不要使用默认配置和凭据

- 如果不是绝对必要的话,请不要公开使用您的设备,将它们放在防火墙后面,并遵循以下规则:信息越少,攻击就越困难

- 提供一种机制来轻松地通过无线方式更新软件,设备中将存在漏洞

- 物联网项目经理还应确保设备制造商及时提供补丁。 Marc 说:“设备制造商至少应该在软件的生命周期内保持更新。他们应该确保定期更新——在每年至少 5 次到每月一次的范围内。”

使用漏洞发现机制

漏洞发现机制也可以由用户自行设置,帮助检测,然后联系设备厂商提供补丁。 CVE 是一个很好的来源。最好使用能够根据适用于环境中设备的规则自动执行此操作的软件。 Ikerlan 结合使用 Wazuh 和 OpenSCAP 来执行连续检查,并通过单个报告窗格报告所有内容。使用这些检查可以节省对设备上软件的手动检查。

OTA 软件更新在物联网安全中的重要性

OTA 软件更新和物联网安全齐头并进。 Ikerlan 团队同意您需要一个非常强大的 OTA 系统,因为设备可能具有部分连接性。您还需要能够在有限的连接中提供增量更新。使用安全通道进行更新、签名和加密的所有内容都非常关键。此外,在 5G 中,窄带物联网将看到增量更新在机器对机器通信中的重要性增加,并专注于设备大部分时间处于睡眠模式的低吞吐量。有针对窄带物联网和 LTE M 等受限设备的专用规范,这在 5G 技术中仍在继续。

不要对您的物联网安全自满

网络安全威胁是真实存在的,组织必须避免对它们自满。 2017年著名的针对Telefónica的勒索软件攻击就是一个很好的例子。 “他们有一个领先的网络安全团队。他们仍然受到攻击和破坏。这表明,无论规模和安全复杂程度如何,所有组织都面临风险。

最后,要传达的信息是:不要自满,确保软件不断更新并始终有备份计划。想想你将如何应对攻击。您将如何保护组织的数据。查看信任三角以深入了解物联网设备安全最佳实践。

我们希望 Marc、Aintzane 和 Jacobo 以及他们在 Ikerlan 的同事能够继续努力保护边缘设备免受漏洞和侵入性攻击。

你有任何问题吗? 请单击HERE提问。

Source :

Source :