Ngày 17 tháng 12 năm 2020

Bảo mật không gian mạng IoT và PKI yêu cầu phải xây dựng lòng tin

An ninh mạng IoT rất khó và lý do cho điều này nằm ở sự phức tạp vốn có của các dự án IoT liên quan đến các thiết bị tiên tiến. Càng nhiều bộ phận chuyển động và phụ thuộc, càng khó áp dụng thế trận an ninh thích hợp. Người ta nói rằng sự hoàn hảo không phải là khi không còn tính năng nào được thêm vào một sản phẩm, mà là khi không thể loại bỏ thêm được gì nữa. Điều này cũng đúng đối với bảo mật. Chúng ta có thể giữ mọi thứ càng đơn giản, chúng sẽ càng an toàn.

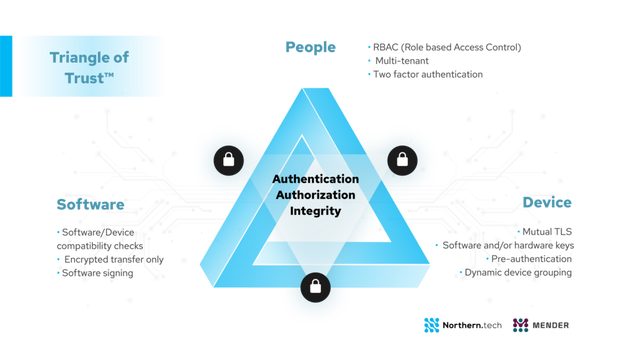

Cốt lõi của an ninh mạng IoT nằm ở câu trả lời cho câu hỏi ai sẽ được phép thực hiện những thay đổi đối với thiết bị nào khi nào và ở đâu. Để trả lời câu hỏi này, chúng ta có thể xem xét 3 bên liên quan chính trong hệ sinh thái IoT: con người, thiết bị và phần mềm. Sự tác động qua lại giữa 3 bên liên quan này tạo nên khuôn khổ của Tam giác Tin cậy ™. Được thực hiện một cách chính xác, Triangle of Trust ™ tìm cách đảm bảo rằng chỉ “đúng người, thực hiện các thay đổi phù hợp đối với các thiết bị cạnh phải”. Việc xác định và xây dựng tư thế an ninh của bạn thông qua lăng kính của tam giác này đảm bảo một cái nhìn tổng thể và luôn luôn chú ý đến quả bóng mà không bị phân tâm bởi từ thông dụng.

by Thomas Ryd

Triangle of Trust

Triangle of Trust

Stefan Hartleib, Tư vấn CNTT và Max Mueller, Nhà phát triển IoT từ Stadtwerke Leipzig GMBH viết cho The Device Chronicle. Các thiết bị Edge có bản cập nhật phần mềm OTA đang ngày càng đóng vai trò quan trọng trong việc quản lý năng lượng đô thị như các chuyên gia của chúng tôi từ đô thị Leipzig City giải thích.

Xác thực trong bảo mật không gian mạng IoT

Thử thách đầu tiên là đảm bảo tính chân thực của các diễn viên. Làm thế nào chúng tôi có thể đảm bảo mọi người đúng với những gì họ yêu cầu, hoặc thiết bị cạnh tranh và phần mềm những gì họ báo cáo? Xác thực đảm bảo tính xác thực. Mọi người có thể tự xác thực thông qua người dùng / mật khẩu đơn giản hoặc các phương pháp xác thực đa yếu tố nâng cao hơn. Thiết bị Edge và phần mềm xác thực thông qua các thuộc tính duy nhất đơn giản như địa chỉ mac và phiên bản phần mềm, tới các khóa riêng tư (phần mềm / phần cứng) công khai nâng cao hơn. Được thực hiện một cách chính xác, xác thực cho phép chúng tôi tin tưởng tính xác thực của tất cả các tác nhân trong tam giác tin cậy. Không có kẻ mạo danh nào có thể xâm nhập vào hệ thống.

Ủy quyền trong bảo mật mạng IoT

Khi độ tin cậy xác thực được thiết lập, bước tiếp theo là tạo và thực thi các quy tắc về những gì các tác nhân này được phép làm. Phương pháp hay nhất là áp dụng mô hình không tin cậy, có nghĩa là theo mặc định, mọi thứ đều bị từ chối. Tất cả các hành động được phép phải được thể hiện rõ ràng và được các bên liên quan chấp thuận. Các ủy quyền thường ảnh hưởng đến các vai trò. Các vai trò tiếp tục được chỉ định cho người, phần mềm và thiết bị. Vai trò nhà phát triển và vai trò quản trị viên là hai vai trò điển hình trong nhiều tổ chức. Hai vai trò này sẽ được phân quyền khác nhau. Ví dụ: vai trò nhà phát triển có thể được phép thực hiện các thay đổi đối với phần mềm tác động đến các thiết bị chạy trong môi trường thử nghiệm hạn chế, trong khi vai trò quản trị viên được phép thực hiện các thay đổi phần mềm đối với các thiết bị đang chạy trong sản xuất, ngoài hiện trường phục vụ khách hàng thực. Khi được thực hiện đúng cách, các quy tắc ủy quyền đảm bảo rằng chỉ những thay đổi được ủy quyền đối với thiết bị và phần mềm mới được thực hiện và sau đó không đối thủ nào có thể thực hiện các thay đổi mang tính khám phá hệ thống.

An ninh mạng IoT và PKI trong thực tế

Như đã giải thích ngắn gọn ở trên, khi Triangle of Trust™ được kết hợp với xác thực và ủy quyền thích hợp, bạn sẽ có thể thiết kế một hệ sinh thái IoT an toàn đúng cách. Bây giờ, hãy xem phương pháp này dựa trên cách cập nhật chương trình cơ sở và phần mềm qua mạng trong các thiết bị được kết nối.

Bảo mật con người và chương trình phụ trợ Để cập nhật các thiết bị IoT từ xa qua mạng, phải có một hệ thống quản lý phần mềm phụ trợ lưu trữ phần mềm mới và hướng dẫn các thiết bị thích hợp tiến hành cập nhật. Hệ thống phụ trợ nên cung cấp một hệ thống đăng nhập thích hợp để đảm bảo tính xác thực của người dùng;

- Đăng nhập đa yếu tố để truy cập GUI của con người(Multi-factor login for human GUI access)

- Khóa riêng tư / công khai để truy cập API có thể lập trình(Private/public key for programmable API access)

Tiếp theo, chương trình phụ trợ nên cung cấp kiểm soát truy cập dựa trên vai trò để đảm bảo ủy quyền thích hợp cho các hành động. Một khởi đầu được đề xuất có thể là:

- Quản trị viên - toàn quyền truy cập vào mọi thứ, bao gồm triển khai các bản cập nhật phần mềm cho các thiết bị tiên tiến

- CI - Dành cho các hệ thống Tích hợp Liên tục. Nó chỉ có thể tải lên và xóa phần mềm trên hệ thống phụ trợ

- Chỉ đọc - người dùng có thể xem trạng thái của các thiết bị được kết nối và triển khai, cần được hỗ trợ, nhưng không thực hiện bất kỳ thay đổi nào.

Cập nhật phần mềm OTA an toàn

Để đảm bảo tính toàn vẹn của phần mềm từ nguồn gốc (nhà phát triển) đến đích cuối cùng (thiết bị của khách hàng), chúng tôi phụ thuộc vào phần phụ trợ. Chỉ những người dùng được ủy quyền mới được phép tải lên và triển khai phần mềm mới cho các thiết bị được kết nối. Để đảm bảo không có ai can thiệp vào phần mềm đang vận chuyển, cơ chế cập nhật phần mềm OTA phải đảm bảo:

- vận chuyển được mã hóa phần mềm từ phụ trợ đến thiết bị được kết nối

- ký phần mềm để đảm bảo tính xác thực và tính toàn vẹn

- khả năng tương thích giữa phần mềm và các thiết bị cạnh mục tiêu để đảm bảo phần mềm mới hoạt động

- kiểm tra tính toàn vẹn của các phần mềm khác nhau để tránh bị hỏng.

Bảo mật các thiết bị trong PKI

Rõ ràng là chúng tôi không muốn bất kỳ ai, chỉ cần biết địa chỉ IP phụ trợ và các cài đặt nội bộ khác, có thể lấy một thiết bị và yêu cầu thiết bị đó kết nối với chương trình phụ trợ. Để đảm bảo rằng chỉ các thiết bị chính xác mới được phép truy cập phần phụ trợ, cần có hệ thống tích hợp (cung cấp) thiết bị phù hợp. Ở quy mô nhỏ và các cơ sở bên trong nơi tiếp xúc trực quan với thiết bị, việc chấp nhận thiết bị mới bằng tay (con người) có thể là đủ. Các biện pháp khác được áp dụng trên quy mô lớn hoặc với các thiết bị khuất tầm nhìn. Các cách để bảo mật và đảm bảo cung cấp và tính xác thực liên tục của thiết bị sẽ là sử dụng

- Trong khi đó, bạn sẽ không gặp khó khăn.

- khóa cá nhân / khóa công khai / cơ sở hạ tầng PKI

- khóa được lưu trữ trong phần mềm (tốt) hoặc khóa lưu trữ trong phần cứng (tốt nhất)

- bắt tay một chiều (tốt) hoặc bắt tay hai chiều (tốt nhất, ví dụ: TLS lẫn nhau)

- khởi động an toàn để đảm bảo tính toàn vẹn bắt đầu kết thúc.

Cập nhật phần mềm OTA an toàn trong PKI

Đó là nó. Một hệ thống phụ trợ an toàn, kết hợp với phần mềm và thiết bị an toàn tạo thành các phần trong quy trình cập nhật phần mềm OTA an toàn cho các thiết bị được kết nối. Nhiều hơn nữa có thể được viết và thiết kế thành một hệ thống để làm cho nó an toàn hơn. Một ngành công nghiệp khổng lồ sẵn sàng trợ giúp bạn. Nhưng bằng cách làm theo các bước đơn giản này, các thiết bị IoT của bạn có thể an toàn hơn 99,999% tất cả các thiết bị IoT được triển khai trên thế giới!

Một ý nghĩa có lợi lớn của thực tế này là giảm cơ hội bị lợi dụng. Tin tặc luôn tìm kiếm con đường ít bị kháng cự nhất, vậy tại sao lại dành thời gian cố gắng xâm nhập vào các thiết bị an toàn của bạn, khi có rất nhiều thiết bị khác và không an toàn hơn đang tồn tại ngoài kia? Trả lời: Họ sẽ không. Phương pháp hay nhất khuyên bạn nên xây dựng bảo mật không gian mạng IoT theo các lớp để bạn có được chiều sâu. Triangle of Trust™ vạch ra một chiều sâu cơ bản và bằng cách áp dụng những điều này, khả năng bạn kết thúc trên các tiêu đề tin tức vì những lý do sai lầm sẽ được giảm thiểu đáng kể.

Lỗi trong an ninh mạng IoT

Trong khi đó, bạn sẽ không gặp phải khó khăn gì.

Bài đăng trên blog này đã lập luận về việc áp dụng mô hình không tin cậy xung quanh khái niệm Tam giác tin cậy ™ như một cách dễ dàng và thông minh để bảo mật các hệ thống IoT. Các hướng dẫn này bảo mật các hệ thống IoT theo quan điểm hoạt động. Với suy nghĩ này, bạn có thể ngủ ngon vào ban đêm khi biết rằng chỉ những người phù hợp mới thực hiện thay đổi phù hợp đối với các thiết bị phù hợp. Nếu có gì sai sót, bạn sẽ dễ dàng theo dõi vấn đề và cải thiện.

Tuy nhiên, một khía cạnh rất quan trọng khác xung quanh vấn đề bảo mật của các thiết bị IoT liên quan đến các lỗi có thể bị khai thác bởi đối thủ. Để bảo vệ khỏi điều này, bạn sẽ cần một chế độ vá lỗ hổng phổ biến và phơi nhiễm (CVE) nghiêm ngặt. Ngoài ra, có một hệ thống thâm nhập thích hợp để phát hiện lỗi, từ đơn giản đến các hệ thống phát hiện mối đe dọa siêu kép dựa trên AI, sẽ là vô giá. Cuối cùng, nếu trường hợp xấu hơn xảy ra, bạn sẽ cần ghi nhật ký và theo dõi để khôi phục và khôi phục. Làm thế nào để tiếp cận tốt nhất những khía cạnh này xứng đáng có một bài đăng blog đầy đủ của riêng nó.

Đọc cách MacGregor giải quyết vấn đề cập nhật phần mềm OTA và an ninh mạng IoT trong ngành Hàng hải và Vận chuyển.

Bạn đã sẵn sàng liên hệ với chúng tôi? Nhấn vào đây

Source :

Source :